Un point sur la faille Android Stagefright

Bonjour à tous,

Un très sérieux problème de sécurité affecte actuellement la plupart des appareils sous Android. Une faille permet en effet de déclencher l’exécution d’un code arbitraire via un simple MMS.

beaucoup risquent de passer à côté.

En effet, même si le bogue est corrigé dans Android, les constructeurs et opérateurs vont tarder à intégrer le correctif dans les téléphones en circulation.

La vulnérabilité réside dans Stagefright, une bibliothèque Android en charge de la lecture de certains formats multimédia. Elle a été trouvée par une équipe de chercheurs de Zimperium, qui indique qu’en raison des impératifs de performances au niveau du multimédia justement, le code est rédigé en C++, « plus souvent sujet aux corruptions de mémoire que les langages memory-safe tels que Java ».

Pour les chercheurs, qui ont trouvé la brèche en analysant le code d’Android via l’AOSP (Android Open Source Project), le problème serait le plus sérieux jamais découvert puisqu’il toucherait pas moins de 95 % des utilisateurs de la plateforme mobile. En se basant sur un chiffre d’un milliard d’appareils en circulation, estime donc que 950 millions d’entre eux sont vulnérables, les anciennes versions d’Android étant encore plus exposées.

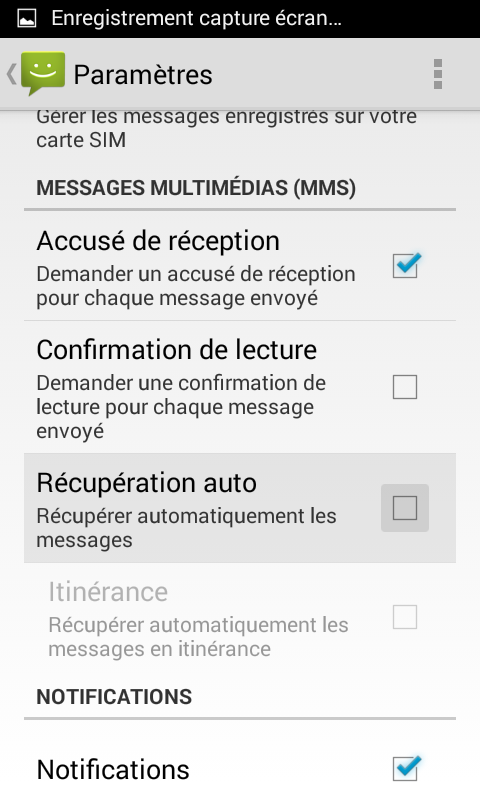

Il est possible de contourner le problème pour l'instant en désactivant la réception automatique des MMS, directement dans les paramètres du logiciel de messages (cf la capture prise de mon téléphone à l'instant :

.

Un très sérieux problème de sécurité affecte actuellement la plupart des appareils sous Android. Une faille permet en effet de déclencher l’exécution d’un code arbitraire via un simple MMS.

Google a réagi rapidement, mais...

beaucoup risquent de passer à côté.

En effet, même si le bogue est corrigé dans Android, les constructeurs et opérateurs vont tarder à intégrer le correctif dans les téléphones en circulation.

La vulnérabilité réside dans Stagefright, une bibliothèque Android en charge de la lecture de certains formats multimédia. Elle a été trouvée par une équipe de chercheurs de Zimperium, qui indique qu’en raison des impératifs de performances au niveau du multimédia justement, le code est rédigé en C++, « plus souvent sujet aux corruptions de mémoire que les langages memory-safe tels que Java ».

Pour les chercheurs, qui ont trouvé la brèche en analysant le code d’Android via l’AOSP (Android Open Source Project), le problème serait le plus sérieux jamais découvert puisqu’il toucherait pas moins de 95 % des utilisateurs de la plateforme mobile. En se basant sur un chiffre d’un milliard d’appareils en circulation, estime donc que 950 millions d’entre eux sont vulnérables, les anciennes versions d’Android étant encore plus exposées.

Que faire ?

Il est possible de contourner le problème pour l'instant en désactivant la réception automatique des MMS, directement dans les paramètres du logiciel de messages (cf la capture prise de mon téléphone à l'instant :

.